Cuáles son los ejes principales de funcionamiento de un centro de operaciones (SOC)? - Cross Mind Technology

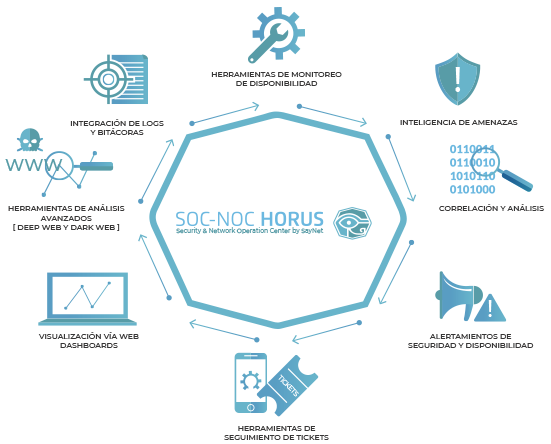

Ecssa - Nuestro SOC tiene como objetivo buscar, detectar y evitar ataques de forma proactiva, a partir de información otorgada por herramientas de inteligencia de amenazas y análisis de vulnerabilidades. Ingresa a

Más de la mitad de los SOC están repletos de herramientas de seguridad redundantes | Informes | Seguridad | Computing

ISecWebinar - SOC Ciberinteligencia: Proactividad como elemento de anticipación en el entorno corporativo | Internet Security Auditors